При работе с гибридной конфигурацией инфраструктуры, когда часть северов расположены в облаке Azure, а часть на собственных площадках, для более удобного и безопасного соединения возможно настроить site-to-site VPN между вашей локальной сетью и виртуальной сетью Azure. Благодаря настройке site-to-site VPN вы сможете безопасно работать с вашими виртуальными серверами в Azure точно так же, как будто они расположены на вашей площадке (on-premises).

Что нам потребуется

- На стороне вашей локальной (on-premises) сети вам понадобится устройство с возможностью создать VPN подключение с Azure (аппаратный VPN шлюз, терминирующий VPN на вашей стороне). Со списком поддерживаемых устройств и особенностями их конфигурирования можно познакомится на странице https://docs.microsoft.com/en-us/azure/vpn-gateway/vpn-gateway-about-vpn-devices)

- Ваш аппаратный VPN шлюз не должен находиться за NAT и ему должен быть назначен статический белый IP адрес

- У вас должна быть активная подписка Azure (платная или бесплатная)

Создаем виртуальную сеть Azure

В том случае, если в вашей подписке Azure уже создана виртуальная сеть, можно пропустить этот шаг. Но стоит проверить корректность настроек.

1) Авторизуйтесь на портале Azure.

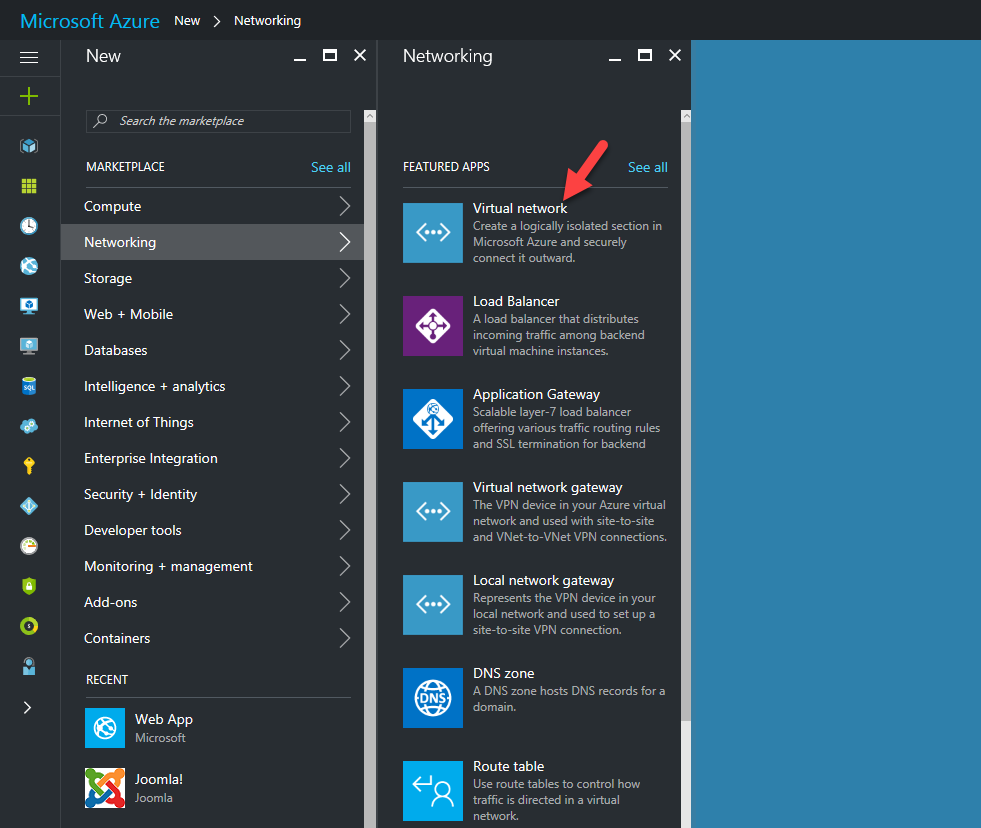

2) Перейдите в раздел New -> Networking -> Virtual Network

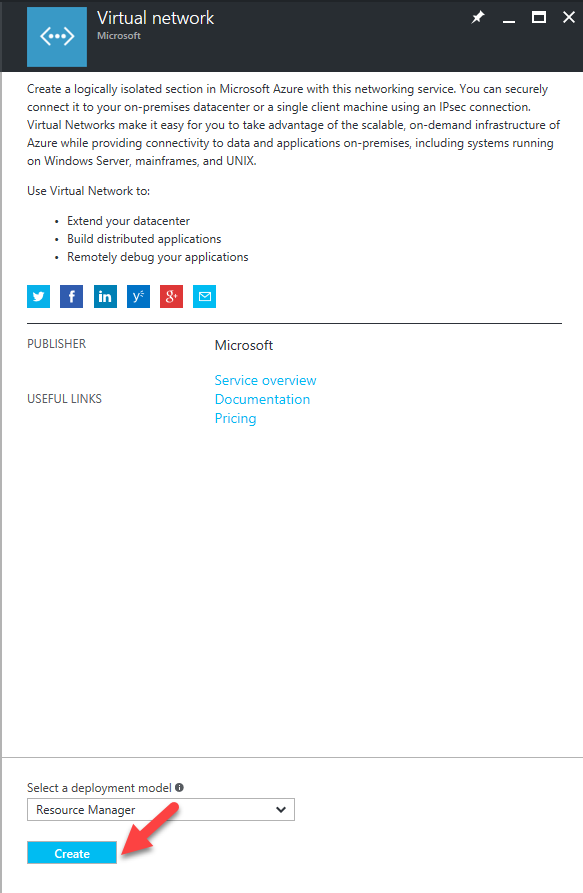

3) Нажмите кнопку Create

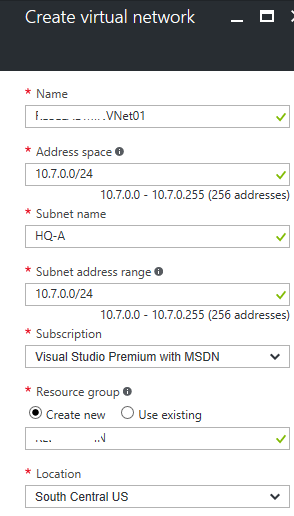

4) В следующем окне нужно настроить информацию о вашей виртуальной сети в Azure.

Name – имя вашей виртуальной сети

Address Space – диапазон адресного пространства. Если нужно добавить несколько диапазонов, это можно сделать позднее.

Subnet name – имя добавляемой подсети

Subnet Address range – диапазон адресов подсети (должен попадать в диапазон в поле Address Space)

Resource Group – можно выбрать имеющуюся ресурсную группу или создать новую

Location – Местоположение вашей виртуальной сети

После того, как все пункты заполнены, нажмите Create.

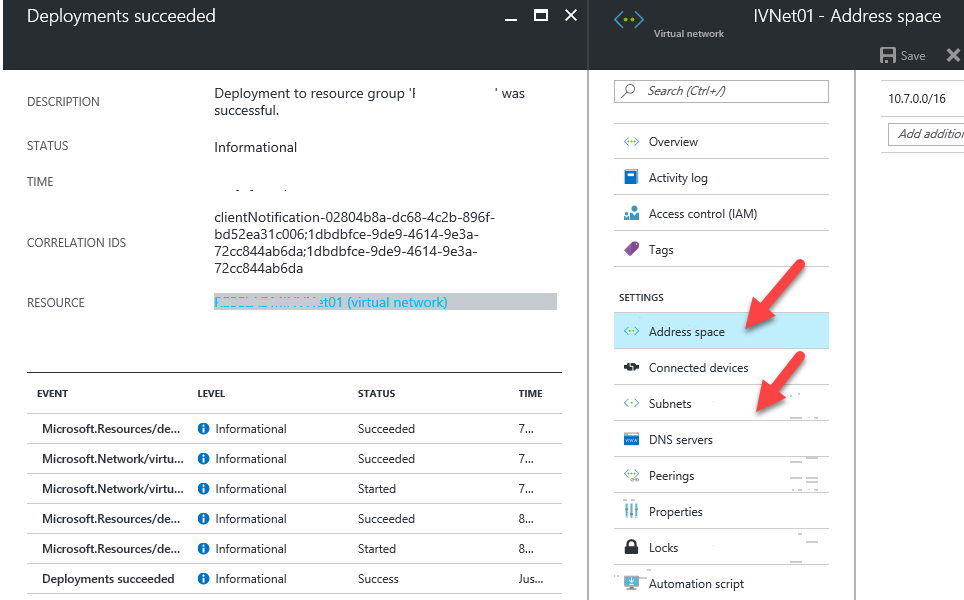

5) После того, как виртуальная сеть создана, можно изменить адресное пространство или подсети.

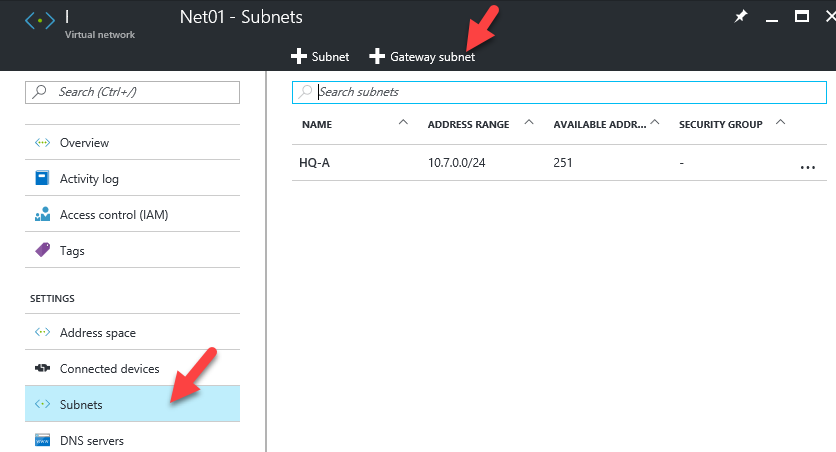

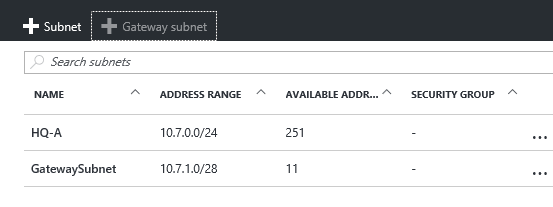

Создаем шлюзовую подсеть

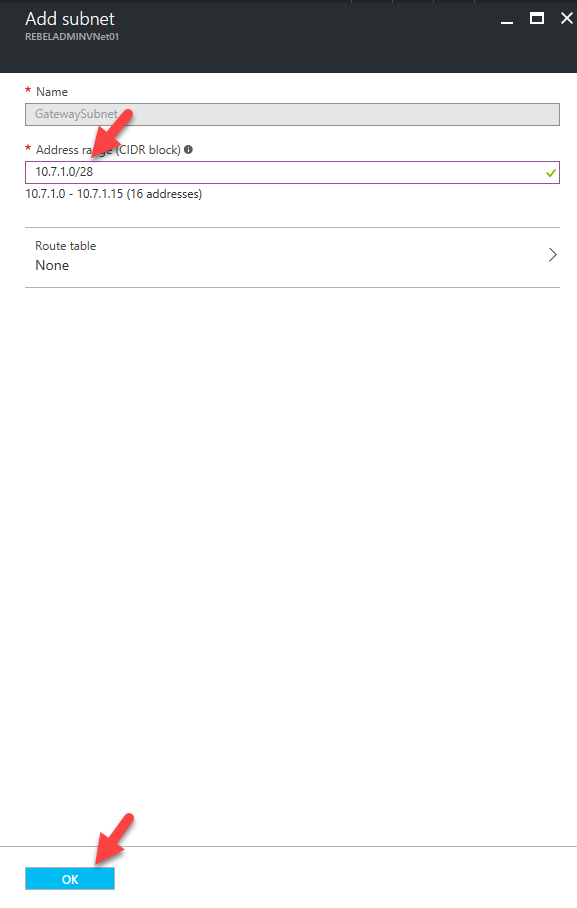

На следующем шаге создается подсеть для шлюза. Рекомендуется использовать подсеть с маской /28 или /27.

1) Откройте Azure Portal

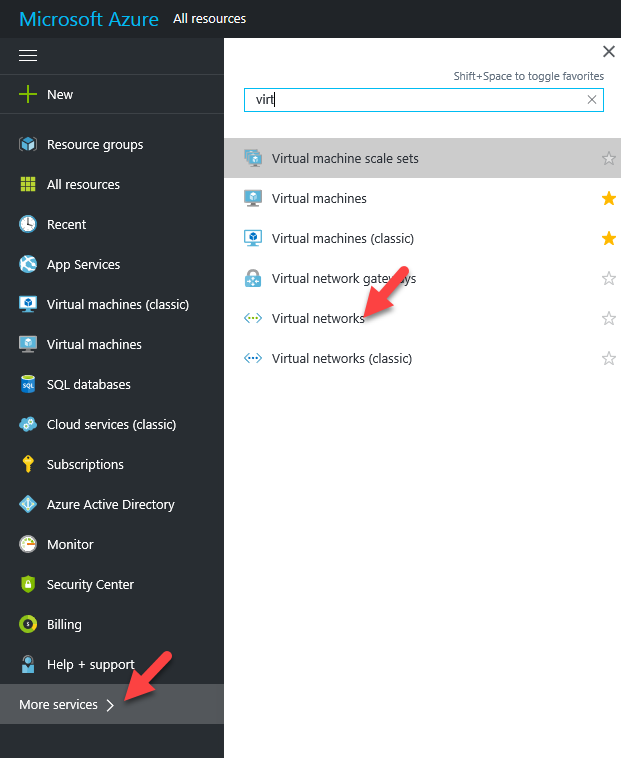

2) Перейдите в раздел More Services -> Virtual Networks

3) Выберите виртуальную сеть, созданную на предыдущем этапе и нажмите subnets. Затем в правой части нажмите на Gateway subnet

4) В следующем окне укажите подсеть для шлюза и нажмите OK

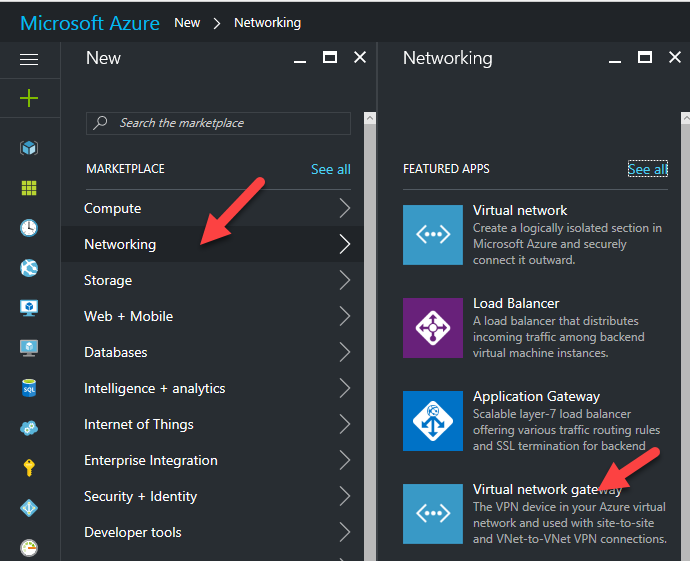

Создаем VPN шлюз Azure

Теперь можно создать виртуальный VPN шлюз:

1) На портале Azure нажмите New -> Networking -> Virtual Network Gateway

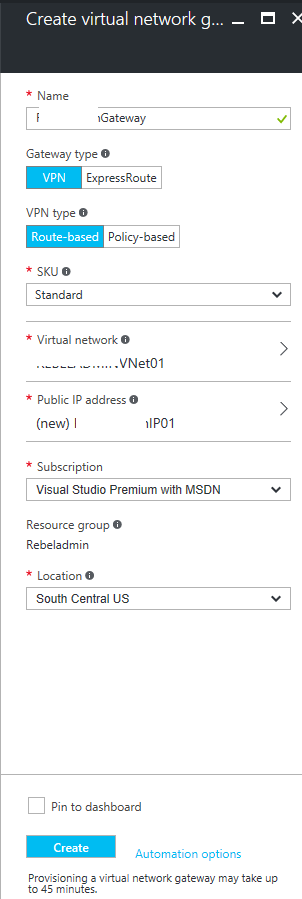

2) Заполните следующие поля и нажмите Create

Name – имя шлюза VPN

Gateway Type – тип шлюза может быть VPN или ExpressRoute . В нашем случае это VPN

VPN Type – вид VPN сети. Выбираем route-based

SKU – номер SKU для шлюза

Virtual Network – выберите виртуальную сеть, созданную на предыдущем этапе

Public IP Address – внешний «белый» IP адрес вашего VPN шлюза. Можно выбрать один из уже имеющихся IP адресов или добавить новый.

Location – выберите регион Azure. Он должен соответствовать региону вашей виртуальной сети.

3) Нужно подождать некоторое время (40-50 минут) прежде чем шлю появится в списке.

Создаем логический шлюз для вашего локального VPN шлюза в Azure

Следующий шаг – создание логического шлюза, который будет представлять вашу локальную сеть.

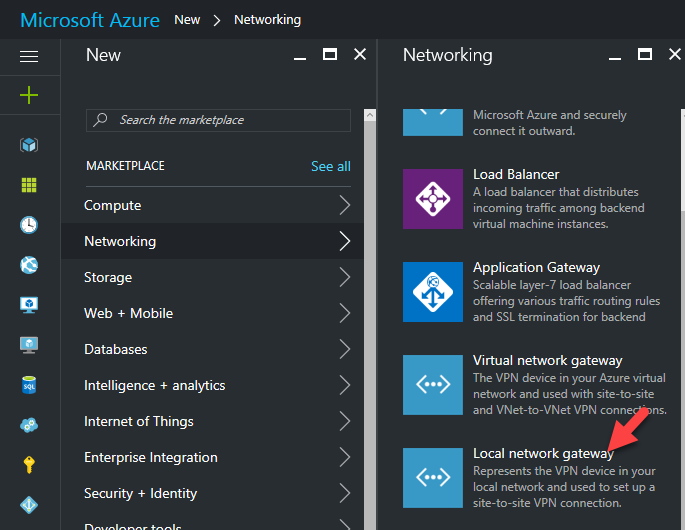

1) Для этого на портале Azure выберите пункт New -> Networking -> Local network gateway

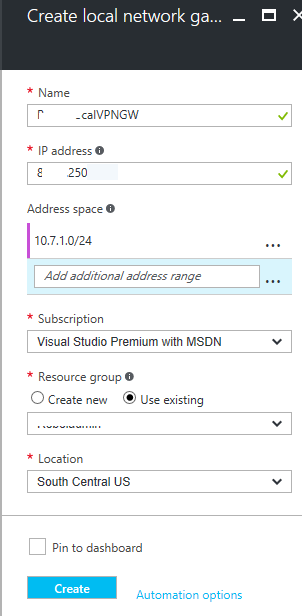

2) Укажите:

Name – имя локального шлюза

IP Address – «белый» IP адрес вашего аппаратного VPN шлюза

Address Space – адресное пространство вашей локальной сети

Resource Group – выберите ресурсную группу

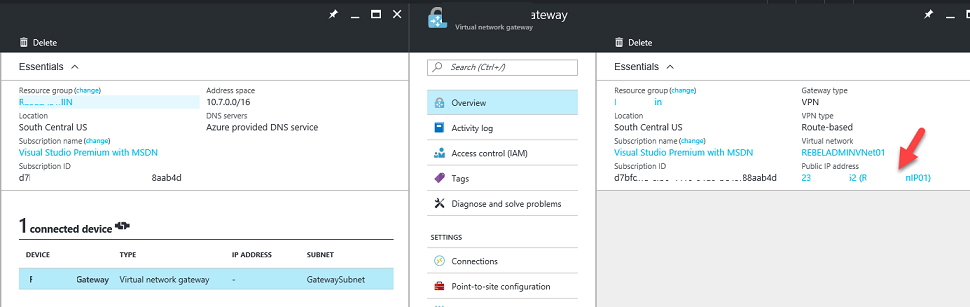

Создаем подключение Site-to-Site VPN

Теперь нужно организовать Site-to-Site VPN между вашим логическим VPN устройством и виртуальной сетью.

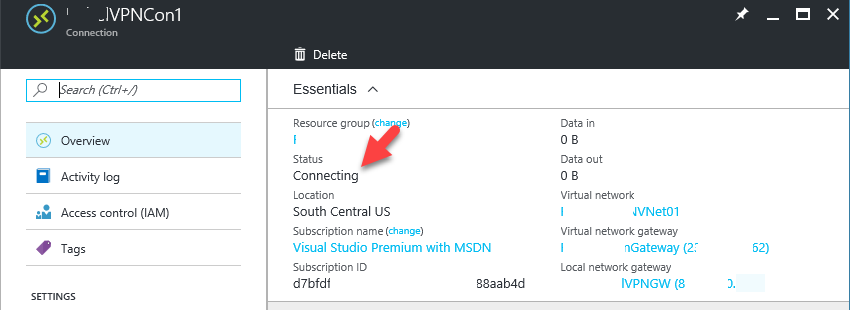

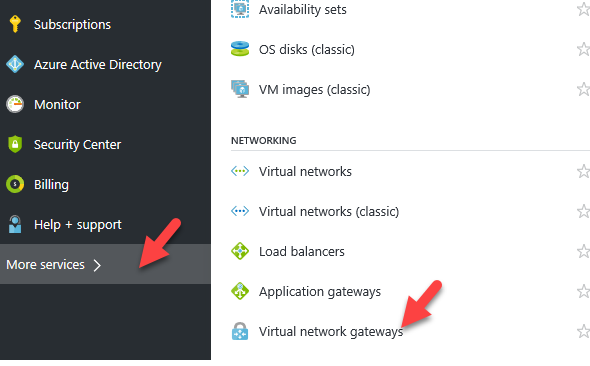

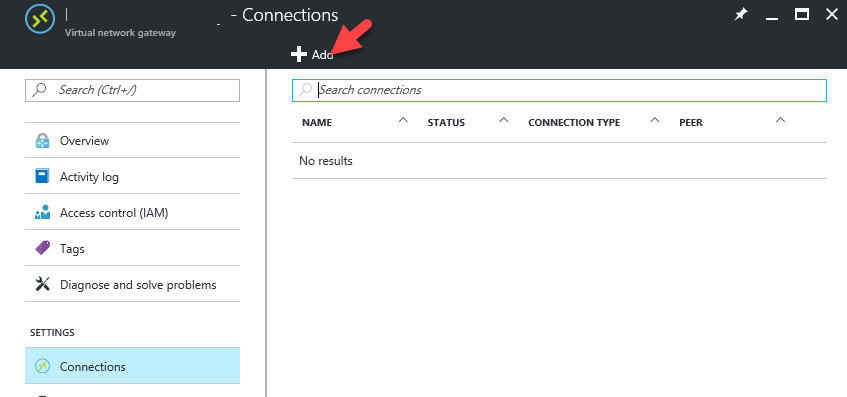

1) Перейдите в раздел More Services -> Virtual network gateways

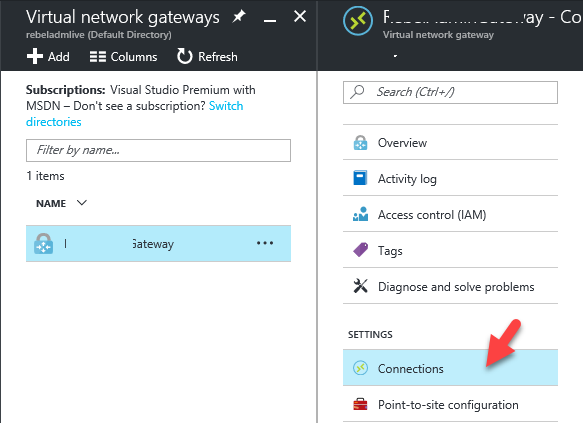

2) Выберите виртуальный шлюз, созданный ранее, и на вкладке Settings нажмите на connection

3) Нажмите кнопку Add

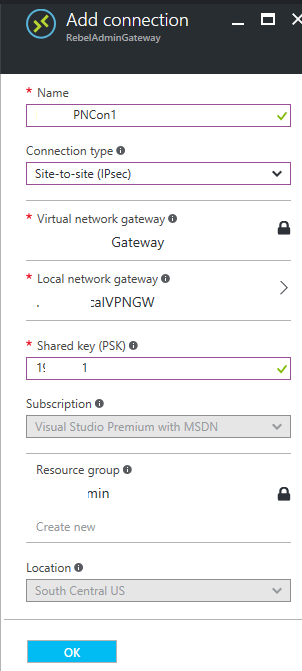

4) Заполните все поля и нажмите ok.

Name – имя подключения

Connection Type – тип VPN подключения (у нас это site-to-site IPSec)

Virtual Network Gateway – ваш виртуальный шлюз

Local Network Gateway – ваш локальный шлюз

Shared Key –pre-shared ключ для вашего VPN подключения

6) Осталось настроить ваш аппаратный VPN шлюз.

7) После установки VPN подключения можно увидеть текущий статус в разделе connection.